Эквивалент TCP traceroute для Windows [закрыто]

Я пытаюсь определить , где подключение к внешнему хосту с использованием определенного порта TCP блокируется . Traceroute для Windows использует только ICMP, а telnet сообщит мне только, что порт заблокирован , а не где. Кто-нибудь знает об утилите Windows, похожей на traceroute, которая позволит это сделать?

Можно использовать nmap 5.0 с --traceroute опция. Вы также получите сканирование портов бесплатно :).

Если Вы хотите протестировать определенный порт, можно использовать -p port опция. (Необходимо также использовать-Pn опцию так, чтобы nmap не пытался сделать, регулярный ICMP зондирует сначала). Это - пример:

$ sudo nmap -Pn --traceroute -p 8000 destination.com

PORT STATE SERVICE

8000/tcp open http-alt

TRACEROUTE (using port 443/tcp)

HOP RTT ADDRESS

1 0.30 origin.com (192.168.100.1)

2 0.26 10.3.0.4

3 0.42 10.1.1.253

4 1.00 gateway1.com (33.33.33.33)

5 2.18 gateway2.com (66.66.66.66)

6 ...

7 1.96 gateway3.com (99.99.99.99)

8 ...

9 8.28 destination.com (111.111.111.111)

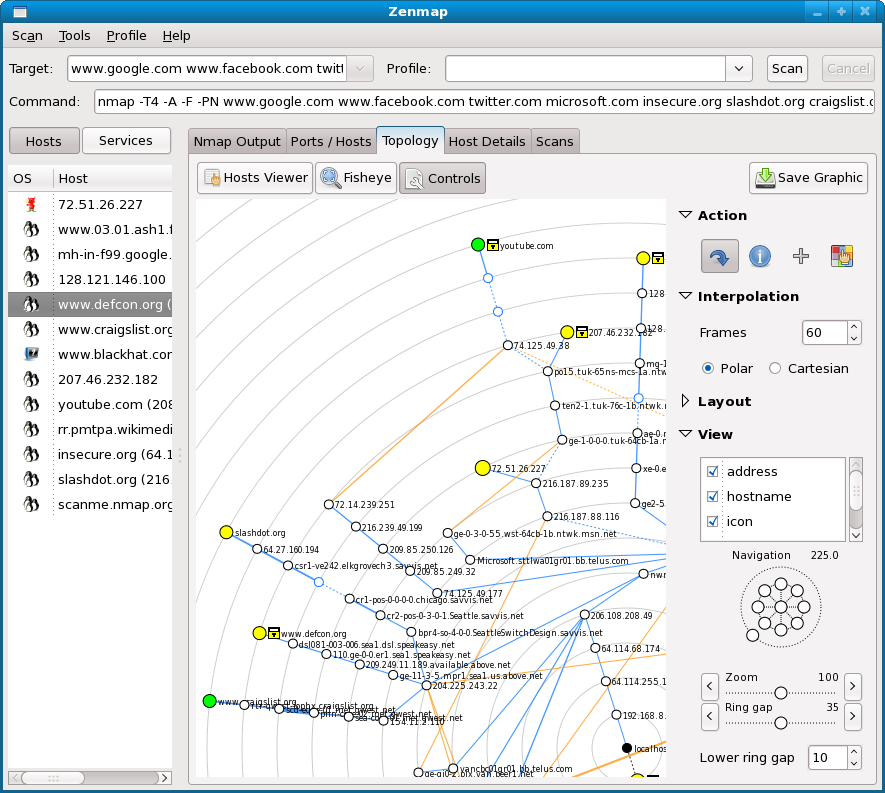

Если Вы интересуетесь графическим инструментом, можно использовать zenmap, который также отображает топологические схемы на основе вывода traceroute.

Scapy имеет функцию маршрутов трассировки tcp, описанную в этом учебном руководстве Scapy. Scapy может быть установлен в Windows, вот инструкции. Я не положителен, что его функция доступна в версии Windows, но это могло бы быть.

Это поможет знать Python или по крайней мере некоторое знание OO (Объектно-ориентированное) программирование, но Вам, возможно, не понадобился бы он только для следования учебному руководству, с которым я связался. Scapy также предполагает, что у Вас есть основное понимание модели OSI, я думаю.

Можно найти много ссылок googleing.

Реализация Linux на traceroute способности использовать протокол TCP и заменявший старую реализацию на многих дистрибутивах. Простое использование -T флаг в тех системах.

На Mac -P TCP делает задание.

Исторически много специальных инструментов были разработаны; среди других ссылок существует простой сценарий Python, который может использоваться также specifing порт, который нужно зондировать: tcptraceroute.py, в то время как один из самых популярных является tcptraceroute Michael Toren.

Я не знаю ни о каком traceroute инструменте для окон, который позволяет Вам определить порт. Протокол ICMP разработан для этого вида диагноза маршрута; другие протоколы не. Вероятно, что, если сам хост, не отказывание от соединения, где-нибудь вдоль маршрута является брандмауэром, который просто отбрасывает пакеты, не возвращая никакую другую информацию источнику, в этом случае никакая утилита не работала бы на Вашу ситуацию.

Вы могли попытаться разжечь Wireshark, и затем telnetting на Вашем требуемом порте к целевой системе. Вы могли бы (но вероятно не будет) получать a TCP_RESET или DEST_UNREACH или что-то назад от любого брандмауэра блокирует связь, но это маловероятно. В конечном счете необходимо говорить с сетевыми людьми, которые могут проследить маршрут и посмотреть на rulesets брандмауэров по пути.

Удачи.

Существует несколько альтернатив Windows фавориту UNIX LFT.

К сожалению, ни один из тех, которые приходят на ум, не свободен. Но они довольно хороши.

К сожалению, при использовании WinXP SP2 ~ затем Вы можете испытать затруднения при выполнении любого TCP tracerouting. Это происходит из-за удаления поддержки неструктурированного сокета.

Попробуйте http://www.softperfect.com/products/networkscanner NETSCAN, который Это делает больше, которые просто сканируют одно устройство, можно заставить это проверять диапазон IP-адреса и портов, и это свободно.

Я не уверен, что nmap --traceroute будет правильно работать в Windows из-за того, что Windows игнорирует запросы на нестандартные TTL. Я просто получаю путь из двух переходов странной формы к чему-то, что находится на расстоянии 10-20 переходов:

c:\Program Files (x86)\Nmap>nmap -Pn --traceroute -p 443 66.98.200.8

Starting Nmap 6.01 ( http://nmap.org ) at 2012-08-27 18:52 GMT Daylight Time

Nmap scan report for live.sagepay.com (195.170.169.9)

Host is up (0.21s latency).

PORT STATE SERVICE

443/tcp open https

TRACEROUTE (using port 443/tcp)

HOP RTT ADDRESS

1 31.00 ms 192.168.192.2

2 62.00 ms 66.98.200.8

Я отправлю ответ, если найду что-то подходящее для цели, о которой еще не упоминалось.

Я не уверен, что nmap --traceroute будет правильно работать в Windows, поскольку Windows игнорирует запросы на нестандартные значения TTL. Я просто получаю путь из двух переходов странной формы к чему-то, что находится на расстоянии 10-20 переходов:c:\Program Files (x86)\Nmap>nmap -Pn --traceroute -p 443 66.98.200.8

Starting Nmap 6.01 ( http://nmap.org ) at 2012-08-27 18:52 GMT Daylight Time

Nmap scan report for live.sagepay.com (195.170.169.9)

Host is up (0.21s latency).

PORT STATE SERVICE

443/tcp open https

TRACEROUTE (using port 443/tcp)

HOP RTT ADDRESS

1 31.00 ms 192.168.192.2

2 62.00 ms 66.98.200.8

Я отправлю ответ, если найду что-то подходящее для цели, о которой еще не упоминалось.

Я не уверен, что nmap --traceroute будет правильно работать в Windows, поскольку Windows игнорирует запросы на нестандартные значения TTL. Я просто получаю путь из двух переходов странной формы к чему-то, что находится на расстоянии 10-20 шагов:c:\Program Files (x86)\Nmap>nmap -Pn --traceroute -p 443 66.98.200.8

Starting Nmap 6.01 ( http://nmap.org ) at 2012-08-27 18:52 GMT Daylight Time

Nmap scan report for live.sagepay.com (195.170.169.9)

Host is up (0.21s latency).

PORT STATE SERVICE

443/tcp open https

TRACEROUTE (using port 443/tcp)

HOP RTT ADDRESS

1 31.00 ms 192.168.192.2

2 62.00 ms 66.98.200.8

Я отправлю ответ, если найду что-то подходящее для цели, о которой еще не упоминалось.